Categoria: Elettronica Open Source (https://it.emcelettronica.com/)

Nespresso IOTA: come hackerare una macchinetta del caffè e pagare in criptovaluta

Un’abitudine alla quale molte persone non possono rinunciare. Fa sempre piacere avere a nostra disposizione una macchinetta del caffè. Eppure, tante volte, può capitare di…

Le comunicazioni radio di nuova generazione: il Software Defined Radio

La rapida evoluzione dei sistemi di comunicazione radio, tradizionalmente implementati mediante dispositivi hardware, ha portato allo sviluppo di una serie di tecnologie che, da un lato, garantiscono…

Batterie usate: un’alternativa per riciclarle

Chi fra di noi non ha una montagna di cellulari o altri piccoli dispositivi elettronici in casa a fare la muffa? Nei prossimi anni, il…

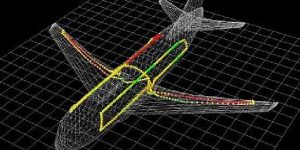

L’applicazione delle fibre ottiche nei sistemi di controllo degli aerei

Gli indiscutibili ed ormai consolidati vantaggi dell’applicazione della tecnologia delle fibre ottiche incentivano sempre più l’incremento di settori di impiego di questi formidabili e moderni…

Utilizzo di antenne array nella rete 5G

La rete mobile di quinta generazione (5G) promette di rivoluzionare l’intero settore delle comunicazioni wireless, con importanti innovazioni in grado di guidare l’espansione economica attraverso…

TP4056: il circuito universale di ricarica e alimentazione per le batterie LiPo

Un dilemma che interessa tutti coloro che vogliono realizzare un progetto elettronico portatile è senza dubbio l’alimentazione. In commercio abbiamo differenti soluzioni che possono fare…

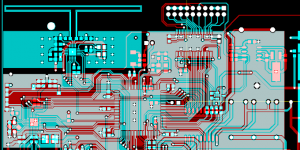

PCB ART – Guida definitiva alla scelta dell’Antenna

Come tutte le sfide progettuali, la progettazione di schede integrate è veramente molto ambiziosa. Richiede grande controllo di tutte le variabili in gioco ed un…

Power Supply – Layout ed EMI

Il Layout di un PCB è fondamentale in ogni progetto circuitale che riguardi gli alimentatori. Interferenze elettromagnetiche (EMI) e comportamento termico sono i fattori principali…

Applicazioni generali del “problema inverso di Ising”: una introduzione

I problemi statistici inversi sorgono quando c’è la necessità di inferire i parametri di un modello matematico a partire dai dati osservabili disponibili. Il problema…

Bluetooth: 5 modi per creare una connessione sicura

Il protocollo Bluetooth viene largamente utilizzato in differenti progetti che vanno ben oltre l’uso comune di periferiche semplici. In diversi casi, può essere addirittura utilizzato…

Guida alle modulazioni: le modulazioni analogiche

La modulazione è l’operazione intermedia tra la sorgente d’informazione ed il canale trasmissivo all’interno di un sistema di comunicazione. Con questo articolo diamo il via…

Le sfide del settore Wireless/RF – Intervista a Roger Nichols e Frederic Weiller, Ingegneri @ Keysight Technologies Inc.

Oggi parliamo con Roger Nichols, Program Manager 5G di Keysight Technologies Inc., che ci spiegherà quali sono le sfide della tecnologia RF e le prospettive…

Batterie al limone: come funzionano e quanto sono potenti?

La realizzazione di batterie con strumenti che ci mette a disposizione la natura è un esperimento molto in voga, specialmente tra i più piccoli. L’utilizzo…

Firmware 2.0 #02 – AI

E’ uscito il terzo numero di Firmware 2.0. Il focus di questo mese è dedicato al settore Artificial Intelligence. All’interno troverete articoli tecnici su reti…

Algoritmi di consenso: Proof of Work, Proof of Stake o dBFT?

Dietro ogni criptovaluta esiste sempre un algoritmo di consenso, il cui compito è assicurare che ogni transazione sia correttamente verificata e validata prima di essere…

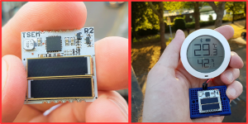

I2C-Debug: come effettuare debug sul protocollo I2C in modo semplice!

Il protocollo I2C viene largamente utilizzato per differenti periferiche embedded. Il vero problema è che non è sempre facile effettuare debug: il protocollo I2C non…

Smart contract su blockchain Ethereum, cosa sono e come funzionano

L’idea degli smart contract nasce durante la fine degli anni 90 e consiste nella digitalizzazione di contratti veri e propri che vengono conservati in un…

LT Filter Design

LT1567 e LT1568 sono due chip di Analog Devices che consentono di realizzare, con l’aggiunta di pochi componenti esterni, filtri attivi RC low-noise e high-frequency di diverso ordine, sia passa-basso sia passa-banda, con…

La sezione aurea affascina tutti

Da sempre l’uomo ha utilizzato la sezione aurea nell’arte, in letteratura, in architettura, nel design e persino nella musica. La legge dei numeri e l’armonia…

Protocollo a conoscenza zero: come migliorare la privacy nella blockchain

Il protocollo a conoscenza zero o dimostrazione a conoscenza zero è una tecnica largamente utilizzata nel mondo della crittografia. Tra le sue applicazioni più interessanti…

ZeroPhone: lo smartphone basato su Raspberry Pi open source

Raspberry Pi ha senza dubbio migliaia di applicazioni e può diventare interessante per realizzare un’infinità di progetti. Si è soliti pensarlo a un semplice computer…

RFID per Blockchain

Blockchain è un libro mastro digitale utilizzato per registrare un evento. L’evento può essere qualsiasi cosa: una transazione finanziaria, il trasferimento di un bene da…

AI, Machine Learning, Deep Learning: quali le differenze?

Intelligenza artificiale, machine learning e deep learning sono concetti che, pur avendo una radice comune, presentano delle differenze e dei confini ben marcati. L’intelligenza artificiale…

Crittografia “LightWeight” per i sistemi embedded: quali tecniche usare?

Sappiamo che i sistemi embedded non brillano per potere computazionale e memoria, al contrario sono molto limitati. In certe situazioni tuttavia, non possiamo fare a…

Cardano: la blockchain innovativa sviluppata a livello accademico

Con il boom dello sviluppo nel campo blockchain sono nati innumerevoli progetti, tra questi uno dei più interessanti è sicuramente Cardano, una blockchain innovativa nata…